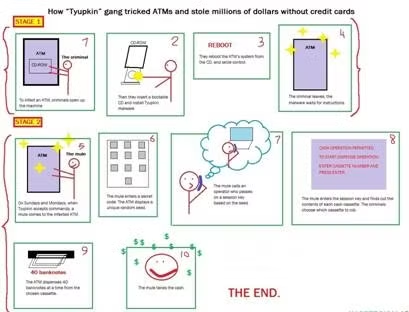

Hành vi của tội phạm này tập trung hoạt động vào Chủ Nhật và thứ Hai với thao tác kết hợp các chữ số trên bàn phím của máy ATM mà không cần lắp thẻ tín dụng vào khe. Sau đó chúng thực hiện cuộc gọi để được hướng dẫn thêm từ một kẻ điều hành, cuối cùng chúng nhập một tập hợp các con số và các máy ATM bắt đầu cho ra tiền.

|

| Quy trình tấn công máy ATM bằng mã độc. (Ảnh: Kaspersky Lab). |

Cụ thể, đầu tiên, tội phạm tiếp cận máy ATM và chèn một đĩa CD để cài đặt phần mềm độc hại Tyupkin. Sau khi khởi động lại hệ thống, các máy ATM xem như đã bị nhiễm độc và dưới quyền kiểm soát của chúng.

Sau khi lây nhiễm thành công, phần mềm độc hại này chạy trong một vòng lặp vô hạn chờ lệnh. Phần mềm Tuynkin chỉ chấp nhận lệnh tại một thời điểm cụ thể là đêm Chủ nhật.

Khi mã được nhập chính xác, các máy ATM sẽ hiển thị chi tiết trong máy đang có sẵn bao nhiêu tiền mặt trong từng ngăn chứa tiền. Tội phạm mạng chỉ cần chọn số tiền cần lấy. Sau đó, máy ATM sẽ cung cấp đủ 40 tờ tiền mặt từ mỗi ngăn được chọn. Và tội phạm mạng có thể lặp lại việc rút tiền này nhiều lần.

“Chúng tôi khuyến cáo các ngân hàng xem xét lại chất lượng an ninh tại các máy ATM, cơ sở hạ tầng mạng và xem xét đầu tư vào các giải pháp bảo mật chất lượng”, Diaz nói thêm.

Bên cạnh đó, Sanjay Virmani, Giám đốc trung tâm tội phạm kỹ thuật số của INTERPOL nhận xét: “Bọn tội phạm mạng liên tục tìm ra những cách thức mới để phát triển phương pháp phạm tội của chúng. Chúng tôi vẫn thực thi pháp luật ở các nước thành viên cũng như thông báo cho họ biết về các xu hướng hiện tại”.

Làm thế nào để các ngân hàng giảm thiểu rủi ro?

1. Xem xét lại chất lượng an ninh của máy ATM của họ và xem xét đầu tư vào các giải pháp bảo mật.

2. Thay thế tất cả các ổ khóa cũng như master keys trên khe nhận thẻ của các máy ATM, và các khóa mặc định được cung cấp bởi nhà sản xuất máy ATM.

3. Cài đặt chuông báo động và đảm bảo nó làm việc tốt. Bọn tội phạm mạng đứng sau Tyupkin chỉ lây nhiễm máy ATM không có báo động an ninh.

4. Thay đổi mật khẩu mặc định của BIOS.

5. Đảm bảo máy ATM có các phiên bản bảo vệ chống virus mới nhất.